360€

Presentación

En el entorno digital actual, la ciberseguridad se ha convertido en un aspecto fundamental para proteger la información y los activos de individuos, empresas e instituciones. La creciente sofisticación de los ciberataques y la constante evolución de las tecnologías requieren profesionales altamente capacitados en ciberseguridad.

El objetivo principal de este Curso en Ciberseguridad es dotar de los conocimientos y habilidades necesarios para comprender, implementar y gestionar de manera efectiva la seguridad de la información y la ciberinteligencia en diferentes entornos. Podrás adquirir una comprensión profunda de la normativa, las políticas de seguridad y los conceptos clave de ciberseguridad. Además, contarás con un equipo de profesionales especializados en la materia.

Universidades colaboradoras

Para qué te prepara

Este Curso en Ciberseguridad te prepara para entender y enfrentar los desafíos de la ciberseguridad, tanto desde una perspectiva normativa como técnica. Obtendrás los conocimientos necesarios para implementar políticas de seguridad, gestionar riesgos, prevenir ataques y utilizar herramientas especializadas. Además, estarás capacitado para realizar pruebas de penetración éticas y utilizar diversas técnicas de hacking.

Objetivos

- Entender los principios de confidencialidad, integridad y disponibilidad de la información.

- Comprender los fundamentos del hacking ético y su papel en la identificación y mitigación de vulnerabilidades.

- Usar plataformas de hacking para el entrenamiento como Tryhackme, Hack the box o Vulnhub.

- Utilizar técnicas y herramientas de hacking ético para simular ataques y evaluar la seguridad de los sistemas.

- Aprender a identificar, clasificar y gestionar incidentes de seguridad de manera efectiva.

- Conocer y aplicar las mejores prácticas en la protección de sistemas operativos, aplicaciones y servicios de red.

- Mantenerse al tanto de las últimas amenazas y tendencias en el campo de la ciberseguridad.

A quién va dirigido

Este Curso en Ciberseguridad está dirigido a profesionales de TI, administradores de sistemas, responsables de seguridad de la información y cualquier persona interesada en adquirir habilidades en ciberseguridad y protección contra ciberamenazas. También es adecuado para aquellos que deseen incursionar en el campo del hacking ético y pentesting.

Salidas Profesionales

Al completar este Curso en Ciberseguridad, estarás preparado para trabajar como analista de ciberseguridad, especialista en protección de la información, auditor de seguridad, consultor de seguridad de TI, ingeniero de redes, experto en hacking ético o pentester. Podrás encontrar oportunidades laborales en empresas, proveedores de servicios de seguridad y consultorías.

Temario

MÓDULO 1. CIBERSEGURIDAD: NORMATIVA, POLÍTICA DE SEGURIDAD Y CIBERINTELIGENCIA

UNIDAD DIDÁCTICA 1. CIBERSEGURIDAD Y SOCIEDAD DE LA INFORMACIÓN

- ¿Qué es la ciberseguridad?

- La sociedad de la información

- Diseño, desarrollo e implantación

- Factores de éxito en la seguridad de la información

- Soluciones de Ciberseguridad y Ciberinteligencia CCN-CERT

UNIDAD DIDÁCTICA 2. NORMATIVA ESENCIAL SOBRE EL SISTEMA DE GESTIÓN DE LA SEGURIDAD DE LA INFORMACIÓN (SGSI)

- Estándares y Normas Internacionales sobre los SGSI. ISO

- Legislación: Leyes aplicables a los SGSI

UNIDAD DIDÁCTICA 3. POLÍTICA DE SEGURIDAD: ANÁLISIS Y GESTIÓN DE RIESGOS

- Plan de implantación del SGSI

- Análisis de riesgos

- Gestión de riesgos

UNIDAD DIDÁCTICA 4. INGENIERÍA SOCIAL, ATAQUES WEB Y PHISHING

- Introducción a la Ingeniería Social

- Recopilar información

- Herramientas de ingeniería social

- Técnicas de ataques

- Prevención de ataques

- Introducción a Phising

- Phising

- Man In The Middle

UNIDAD DIDÁCTICA 5. CIBERINTELIGENCIA Y CIBERSEGURIDAD

- Ciberinteligencia

- Herramientas y técnicas de ciberinteligencia

- Diferencias entre ciberinteligencia y ciberseguridad

- Amenazas de ciberseguridad

UNIDAD DIDÁCTICA 6. MÉTODOS DE INTELIGENCIA DE OBTENCIÓN DE INFORMACIÓN

- Contextualización

- OSINT

- HUMINT

- IMINT

- Otros métodos de inteligencia para la obtención de información

UNIDAD DIDÁCTICA 7. CIBERINTELIGENCIA Y TECNOLOGÍAS EMERGENTES

- Tecnologías emergentes

- Desafíos y oportunidades de la ciberinteligencia en las tecnologías emergentes

- Análisis de amenazas avanzado

- Usos de las tecnologías emergentes en la ciberinteligencia

MÓDULO 2. REDES INFORMÁTICAS: ARQUITECTURA, PROTOCOLOS Y CIBERSEGURIDAD

UNIDAD DIDÁCTICA 1. INTRODUCCIÓN A LA RED

- Elementos principales de una red

- Tecnología de redes

- Soporte para la continuidad de la actividad

UNIDAD DIDÁCTICA 2. ESTANDARIZACIÓN DE PROTOCOLOS

- Modelo OSI

- Enfoque pragmático del modelo de capas

- Estándares y organismos

UNIDAD DIDÁCTICA 3. TRANSMISIÓN DE DATOS EN LA CAPA FÍSICA

- Papel de una interfaz de red

- Opciones y parámetros de configuración

- Arranque desde la red

- Codificación de los datos

- Conversión de las señales

- Soportes de transmisión

UNIDAD DIDÁCTICA 4. SOFTWARE DE COMUNICACIÓN

- Configuración de la tarjeta de red

- Instalación y configuración del controlador de la tarjeta de red

- Pila de protocolos

- Detección de un problema de red

UNIDAD DIDÁCTICA 5. ARQUITECTURA DE RED E INTERCONEXIÓN

- Topologías

- Elección de la topología de red adaptada

- Gestión de la comunicación

- Interconexión de redes

UNIDAD DIDÁCTICA 6. CAPAS BAJAS DE LAS REDES PERSONALES Y LOCALES

- Capas bajas e IEEE

- Ethernet e IEEE 802.3

- Token Ring e IEEE 802.5

- Wi-Fi e IEEE 802.11

- Bluetooth e IEEE 802.15

- Otras tecnologías

UNIDAD DIDÁCTICA 7. REDES MAN Y WAN, PROTOCOLOS

- Interconexión de la red local

- Acceso remoto y redes privadas virtuales

UNIDAD DIDÁCTICA 8. PROTOCOLOS DE CAPAS MEDIAS Y ALTAS

- Principales familias de protocolos

- Protocolo IP versión 4

- Protocolo IP versión 6

- Otros protocolos de capa Internet

- Voz sobre IP (VoIP)

- Protocolos de transporte TCP y UDP

- Capa de aplicación TCP/IP

UNIDAD DIDÁCTICA 9. PROTECCIÓN DE UNA RED

- Comprensión de la necesidad de la seguridad

- Herramientas y tipos de ataque

- Conceptos de protección en la red local

- Protección de la interconexión de redes

UNIDAD DIDÁCTICA 10. REPARACIÓN DE RED

- Introducción a la reparación de red

- Diagnóstico en capas bajas

- Utilización de herramientas TCP/IP adaptadas

- Herramientas de análisis de capas altas

UNIDAD DIDÁCTICA 11. COMUNICACIONES SEGURAS: SEGURIDAD POR NIVELES

- Seguridad a Nivel Físico

- Seguridad a Nivel de Enlace

- Seguridad a Nivel de Red

- Seguridad a Nivel de Transporte

- Seguridad a Nivel de Aplicación

UNIDAD DIDÁCTICA 12. APLICACIÓN DE UNA INFRAESTRUCTURA DE CLAVE PÚBLICA (PKI)

- Identificación de los componentes de una PKI y sus modelos de relaciones

- Autoridad de certificación y sus elementos

- Política de certificado y declaración de prácticas de certificación (CPS)

- Lista de certificados revocados (CRL)

- Funcionamiento de las solicitudes de firma de certificados (CSR)

- Infraestructuras de gestión de privilegios (PMI)

- Campos de certificados de atributos

- Aplicaciones que se apoyan en la existencia de una PKI

UNIDAD DIDÁCTICA 13. SISTEMAS DE DETECCIÓN Y PREVENCIÓN DE INTRUSIONES (IDS/IPS)

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

UNIDAD DIDÁCTICA 14. IMPLANTACIÓN Y PUESTA EN PRODUCCIÓN DE SISTEMAS IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

UNIDAD DIDÁCTICA 15. INTRODUCCIÓN A LOS SISTEMAS SIEM

- ¿Qué es un SIEM?

- Evolución de los sistemas SIEM: SIM, SEM y SIEM

- Arquitectura de un sistema SIEM

UNIDAD DIDÁCTICA 16. CAPACIDADES DE LOS SISTEMAS SIEM

- Problemas a solventar

- Administración de logs

- Regulaciones IT

- Correlación de eventos

- Soluciones SIEM en el mercado

MÓDULO 3. PENTESTING Y HACKING TOOLS

UNIDAD DIDÁCTICA 1. INTRODUCCIÓN AL HACKING ÉTICO

- ¿Qué es el hacking ético?

- Aspectos legales del hacking ético

- Perfiles del hacker ético

UNIDAD DIDÁCTICA 2. FASES DEL HACKING ÉTICO EN LOS ATAQUES A SISTEMAS Y REDES

- Tipos de ataques

- Herramientas de hacking ético

- Test de vulnerabilidades

UNIDAD DIDÁCTICA 3. FASES DEL HACKING ÉTICO EN LOS ATAQUES A REDES WIFI

- Tipos de ataques

- Herramientas de hacking ético

- Tipos de seguridad WiFi

- Sniffing

UNIDAD DIDÁCTICA 4. FASES DEL HACKING ÉTICO EN LOS ATAQUES WEB

- Tipos de ataques

- Herramientas de hacking ético

- Tipos de seguridad web

- Tipo de test de seguridad en entornos web

UNIDAD DIDÁCTICA 5. KALI LINUX

UNIDAD DIDÁCTICA 6. NMAP

UNIDAD DIDÁCTICA 7. METASPLOIT

UNIDAD DIDÁCTICA 8. WIRESHARK

UNIDAD DIDÁCTICA 9. JOHN THE RIPPER

UNIDAD DIDÁCTICA 10. HASHCAT

UNIDAD DIDÁCTICA 11. HYDRA

UNIDAD DIDÁCTICA 12. BURP SUITE

UNIDAD DIDÁCTICA 13. ZED ATTACK PROXY

UNIDAD DIDÁCTICA 14. SQLMAP

UNIDAD DIDÁCTICA 15. AIRCRACK-NG

MÓDULO 4. HACKING TRAINING PLATFORMS

UNIDAD DIDÁCTICA 1. INTRODUCCIÓN A HACKING TRAINING PLATFORMS

- ¿Qué es el hacking ético?

- Máquinas virtuales

- Plataformas para practicar hacking ético

UNIDAD DIDÁCTICA 2. HACK THE BOX (HTB)

- Introducción a Hack The Box

- Crear una cuenta

- Tutoriales

UNIDAD DIDÁCTICA 3. TRYHACKME

- ¿Qué es TryHackMe?

- Crear una cuenta

- Interfaz de TryHackMe

- Introducción a la ciberseguridad

- Seguridad ofensiva

- Ciencia forense digital

UNIDAD DIDÁCTICA 4. HACKER101

- ¿Qué es Hacker101?

- Hacker101 CTF

- Tutoriales

UNIDAD DIDÁCTICA 5. VULNHUB

- ¿Qué es Vulnhub?

- Interfaz de Vulnhub

- Tutoriales

UNIDAD DIDÁCTICA 6. HACK THIS SITE

- ¿Qué es Hack This Suite?

- Desafíos Hack This Site

UNIDAD DIDÁCTICA 7. GOOGLE XSS GAME

- ¿Qué es Google XSS Game?

- Niveles de Google XSS game

UNIDAD DIDÁCTICA 8. HACKTHIS

- ¿Qué es HackThis?

- Tutorial HackThis

- Basic+

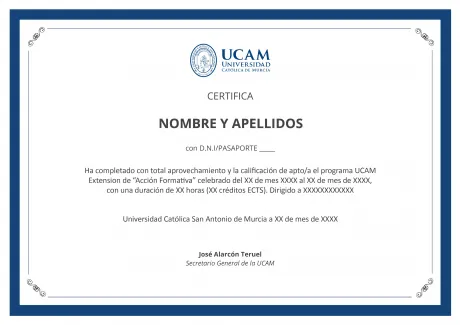

Titulación

Titulación Universitaria:

Claustro

Solicitar información