360€

Curso Superior en Gestión de Incidentes de Ciberseguridad y Análisis Malware

100% Online

12 ECTS

300 horas

360€

Presentación

Con este Curso en Gestión de Incidentes de Ciberseguridad y Análisis Malware tendrás una formación completa sobre sistemas de detección y prevención de intrusiones, control de malware, respuesta a incidentes de seguridad, gestión de intentos de intrusión y análisis forense informático. Además de dominar las técnicas de implementación y las mejores prácticas en ciberseguridad.

En cuanto a análisis de malware podrás identificar los tipos de malware, como se comportan y podrás analizar diferentes tipos de archivos para detectar los malware, confinarlos para su análisis posterior utilizando ingeniería inversa y luego crear planes para defenderse de estos malware.

Además, contarás con un equipo docente especializado en la materia.

Universidades colaboradoras

Para qué te prepara

Este Curso en Gestión de Incidentes de Ciberseguridad y Análisis Malware te prepara para enfrentarte a los desafíos actuales de la ciberseguridad y de las amenazas del malware, capacidad para responder y gestionar incidentes de seguridad. Establecer procesos de notificación y gestión de intentos de intrusión y realizar análisis forense informático. Al finalizar este curso, estarás capacitado para proteger los sistemas y datos frente a ataques cibernéticos.

Objetivos

- Comprender los fundamentos de gestión de incidentes, detección de intrusiones y prevención.

- Conocer las diferentes arquitecturas y tipos de IDS/IPS, y establecer criterios de seguridad para su ubicación.

- Implementar y gestionar sistemas IDS/IPS.

- Controlar y proteger eficazmente contra el malware.

- Responder y gestionar incidentes de seguridad.

- Establecer procesos para la notificación, gestión y resolución de intentos de intrusión.

- Desarrollar habilidades en análisis forense informático.

A quién va dirigido

Este Curso en Gestión de Incidentes de Ciberseguridad y Análisis Malware dirigido a estudiantes y profesionales informáticos que quieran adquirir conocimientos en ciberseguridad, más específicamente en gestión de riesgos y análisis de malware. También para todo aquel que esté interesado en aprender sobre ciberseguridad.

Salidas Profesionales

Al finalizar este Curso en Gestión de Incidentes de Ciberseguridad y Análisis Malware, estarás preparado para desempeñarte como especialista en ciberseguridad, analista de seguridad de la información, consultor de seguridad, administrador de sistemas, perito informático forense o analista de malware. Podrás trabajar en empresas de seguridad informática.

Temario

MÓDULO 1. CIBERSEGURIDAD: GESTIÓN DE INCIDENTES DE SEGURIDAD INFORMÁTICA

UNIDAD DIDÁCTICA 1. SISTEMAS DE DETECCIÓN Y PREVENCIÓN DE INTRUSIONES

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

UNIDAD DIDÁCTICA 2. IMPLANTACIÓN Y PUESTA EN PRODUCCIÓN DE SISTEMAS IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

UNIDAD DIDÁCTICA 3. CONTROL MALWARE

- Sistemas de detección y contención de Malware

- Herramientas de control de Malware

- Criterios de seguridad para la configuración de las herramientas de protección frente a Malware

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a Malware

- Relación de los registros de auditoría de las herramientas de protección frente a Malware

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a Malware

- Análisis de Malware mediante desensambladores y entornos de ejecución controlada

UNIDAD DIDÁCTICA 4. RESPUESTA ANTE INCIDENTES DE SEGURIDAD

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

UNIDAD DIDÁCTICA 5. PROCESO DE NOTIFICACIÓN Y GESTIÓN DE INTENTOS DE INTRUSIÓN

- Establecimiento de las responsabilidades

- Categorización de los incidentes derivados de intentos de intrusión

- Establecimiento del proceso de detección y herramientas de registro de incidentes

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Establecimiento del proceso de resolución y recuperación de los sistemas

- Proceso para la comunicación del incidente a terceros

UNIDAD DIDÁCTICA 6. ANÁLISIS FORENSE INFORMÁTICO

- Conceptos generales y objetivos del análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas

- Guía para el análisis de las evidencias electrónicas recogidas

- Guía para la selección de las herramientas de análisis forense

MÓDULO 2. ANÁLISIS DE MALWARE

UNIDAD DIDÁCTICA 1. ESCENARIO DE INFECCIÓN Y TÉCNICAS DE COMUNICACIÓN

- Ejecución de un archivo adjunto

- Clic desafortunado

- Apertura de un documento infectado

- Ataques informáticos

- Ataques físicos: infección por llave USB

- Introducción a las técnicas de comunicación con el C&C

UNIDAD DIDÁCTICA 2. OBTENCIÓN Y ANÁLISIS DE INFORMACIÓN

- Analizando datos del registro

- Analizando datos del registro de eventos

- Analizando archivos ejecutados durante el arranque

- Analizando sistema de archivos

UNIDAD DIDÁCTICA 3. FUNCIONALIDADES DE LOS MALWARES. COMO OPERAR ANTE AMENAZAS

- Técnicas de persistencia

- Técnicas de ocultación

- Malware sin archivo

- Evitar el UAC

- Fases para operar ante amenazas

UNIDAD DIDÁCTICA 4. ANÁLISIS BÁSICO DE ARCHIVOS

- Análisis de un archivo PDF

- Extraer el código JavaScript

- Desofuscar código JavaScript

- Análisis de un archivo de Adoble Flash

- Análisis de un archivo JAR

- Análisis de un archivo de Microsoft Office

UNIDAD DIDÁCTICA 5. REVERSE ENGINEERING

- ¿Qué es el Reverse Engineering?

- Ensamblador x86

- Ensamblador x64

- Análisis estático

- Análisis dinámico

UNIDAD DIDÁCTICA 6. OFUSCACIÓN, INTRODUCCIÓN Y TÉCNICAS

- ¿Qué es la ofuscación?

- Ofuscación de cadenas de caracteres

- Ofuscación mediante la API de Windows

- Packers

- Otros tipos de técnicas ofuscación

UNIDAD DIDÁCTICA 7. DETECCIÓN Y CONFINAMIENTO

- Primeros pasos en la detección y confinamiento

- Compromiso de red: Indicadores

- Tips de firmas de archivo

- Detección y erradicación a través de ClamAV

UNIDAD DIDÁCTICA 8. OPENIOC

- Introducción a OpenIOC

- Primeros pasos con

- Interfaz gráfica de edición

- Detección

Titulación

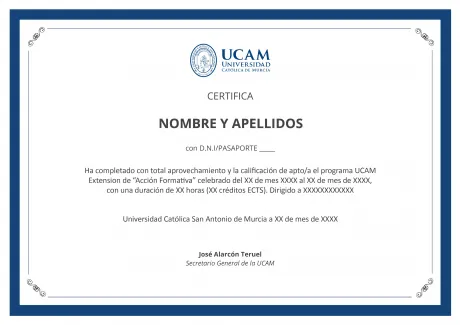

Titulación Universitaria:

Claustro

Solicitar información